保密单位电脑配置检查流程是什么?

在信息时代的浪潮中,保密单位的电脑系统安全关联着国家和企业的核心利益。电脑配置的检查是保证信息安全的基础步骤,不仅涉及硬件的选择,也包括软件的配置与管理。下面将详细阐述保密单位电脑配置检查的流程以及在操作过程中需要注意的事项。

一、确定检查目标与准备工具

在展开电脑配置检查之前,必须明确检查的目标是确保电脑安全性能满足保密单位的需求。这通常涉及到以下方面:

硬件的兼容性与安全性

操作系统的安全性与配置

软件的安全性能与授权情况

系统的漏洞排查与修复情况

为了能有效执行检查工作,您需要准备以下工具:

系统信息获取工具,如CPUZ、GPUZ等

系统安全性诊断工具,如防病毒软件、防火墙状态检测工具

漏洞扫描器,如Nessus、OpenVAS等

密码强度测试器

系统评估工具,如安全基线评估软件

二、硬件检查

硬件层面的检查主要涉及电脑组件的型号、兼容性以及安全性。

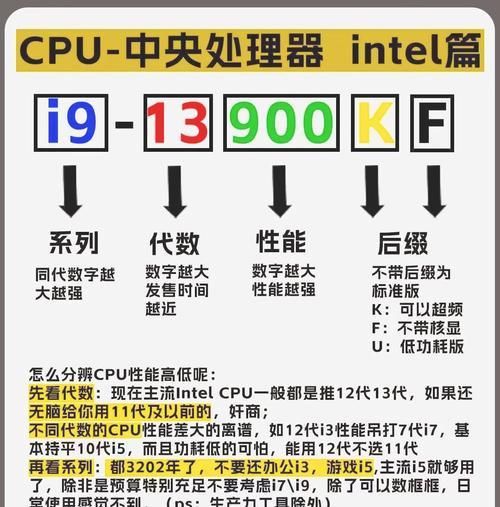

1.CPU和主板检查

检查项目包括:

CPU型号及频率是否符合要求

主板芯片组与CPU的兼容性

微码(microcode)升级情况

操作步骤:

使用CPUZ等工具查看CPU型号、序列号、核心数、频率等数据

确认主板信息是否与已知安全基线一致

2.内存与存储设备检查

检查项目包括:

内存大小是否满足要求

内存类型及速度是否匹配

硬盘或固态硬盘的容量以及分区安全性

操作步骤:

查看计算机管理中的内存使用状况。在任务管理器或系统信息中确认当前内存的使用情况。

对硬盘或SSD进行安全分区,确保敏感数据存放在加密分区中。

3.网络设备检查

检查项目包括:

网卡型号和安全性

防火墙硬件是否启用以及配置情况

操作步骤:

确认网卡驱动程序的版本和状态,检查是否有安全漏洞。

检查并启用网络防火墙的功能,确保出入站数据受到适当的控制。

三、软件检查

软件检查主要聚焦在操作系统、应用程序和系统安全设置方面。

1.操作系统安全检查

检查项目包括:

操作系统的版本和补丁更新状况

开启的服务和端口的安全性

用户账户和权限的配置

操作步骤:

使用系统自带的更新功能,确保操作系统及其相关组件更新到最新版。

检查开启的服务和端口,关闭不必要的服务,限制不必要的端口访问。

对用户账户进行管理,设置强密码,根据需要分配不同的用户权限,确保敏感数据访问的安全。

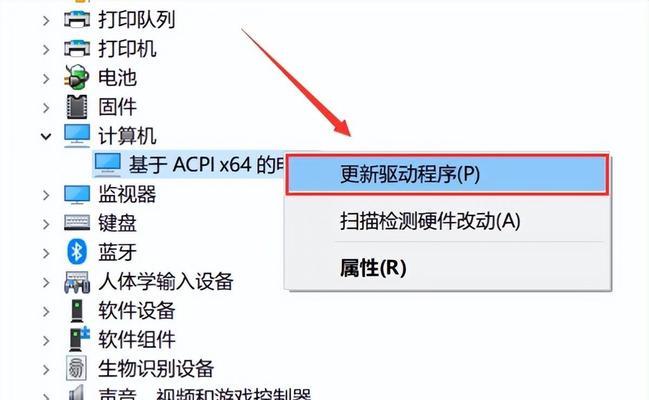

2.应用程序与驱动程序检查

检查项目包括:

应用程序是否为官方版本,是否更新到最新的安全版本

驱动程序是否更新且与硬件兼容

操作步骤:

通过官方渠道下载并安装应用程序,避免使用非官方或盗版软件。

定期检查驱动程序的更新,使用设备管理器或其他专业工具来确保驱动程序的最新状态。

四、漏洞排查与修复

漏洞是影响电脑配置安全的直接因素。

检查项目包括:

操作系统的漏洞评估

应用软件的漏洞检查

操作步骤:

使用漏洞扫描器对系统进行全面扫描,识别可能存在的安全漏洞。

根据扫描结果,针对性地安装补丁和更新,及时修复漏洞。

五、安全基线与合规性检查

检查项目包括:

检查是否达到了组织或行业制定的安全基线要求

验证配置是否符合相关的法规和标准

操作步骤:

使用官方提供的安全基线评估软件进行全面检查。

调整配置,直到通过所有合规性的测试。

六、复核与持续监控

定期复核和持续监控是保证电脑配置安全的重要手段。

检查项目包括:

定期进行电脑配置的全面检查

监控系统操作和网络流量异常情况

操作步骤:

制定定期检查计划,确保每次检查的项目都符合最新的安全标准。

利用监控工具实时监测系统活动和网络流量,及时发现潜在的安全威胁。

在完成以上检查流程后,可确保保密单位的电脑配置达到了一定的安全标准。然而,安全是一个持续的过程,需要不断地更新和调整策略来应对不断变化的威胁。定期的维护和升级对于保持高安全水平至关重要。

在实践中,包含以上内容的流程将会是保密单位电脑配置检查的具体指南。通过对每个环节的深入理解和操作,能够有效提升保密单位的信息安全防护能力。记住,知识和技能的不断积累乃信息保密的根本。

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 3561739510@qq.com 举报,一经查实,本站将立刻删除。

- 上一篇: 苹果手机能否与小米手表配对?配对步骤是什么?

- 下一篇: 玩王者荣耀哪款手机体验最佳?推荐理由是什么?

- 站长推荐

- 热门tag

- 标签列表